尽管基于Linux的系统通常被认为是难以渗透的,但仍然存在需要认真对待的风险。

Rootkit、病毒、勒索软件和许多其他有害程序可能会攻击 Linux 服务器并导致问题。

无论使用哪种操作系统,安全措施对于服务器来说都是至关重要的。领先的品牌和组织已经采取了自己的安全措施并开发了工具,不仅可以检测缺陷和恶意软件,还可以修复它们并采取预防措施。

幸运的是,有一些低成本或免费的工具可以帮助您完成此过程。它可以检测基于Linux的服务器各个部分的缺陷。

利尼斯

Lynis是一款著名的安全工具,也是 Linux 专业人士推荐的选择。它也适用于基于 Unix 和 macOS 的系统。这是一款开源软件应用程序,自 2007 年以来一直在 GPL 许可下使用。

Lynis 可以检测安全漏洞和配置缺陷。但除此之外,还应提出纠正措施,而不仅仅是暴露漏洞。因此,必须在主机系统上运行以获得详细的审计报告。

使用 Lynis 时无需安装。可以从下载的包或 tarball 中提取并运行它。您还可以通过从 Git 克隆获取完整的文档和源代码。

Lynis 由 Rkhunter 的原作者 Michael Boelen 创建。我们提供两种类型的服务:一种针对个人,一种针对公司。无论哪种方式,它都能提供出色的性能。

检查根工具包

您可能已经猜到, chkrootkit是一个检查 rootkit 是否存在的工具。 Rootkit 是一种恶意软件,可以让未经授权的用户访问您的服务器。如果您运行的是基于 Linux 的服务器,rootkit 可能会成为问题。

chkrootkit 是最流行的可检测 Rootkit 的基于 Unix 的程序之一。使用“string”和“grep”(Linux 工具命令)来检测问题。

如果您想验证已被破坏的系统,可以从备用目录或救援磁盘使用它。 Chkrootkit 的各个组件包括搜索“wtmp”和“lastlog”文件中已删除的条目、搜索嗅探器记录或 rootkit 配置文件、检查“/proc”中的隐藏条目或“readdir”程序处理调用。

要使用 chkrootkit,只需从服务器获取最新版本,提取源文件,编译它,然后就可以开始了。

鲁克猎人

开发人员 Michael Boelen 于 2003 年创建了Rkhunter (rootkit 猎人)。这是适用于 POSIX 系统的工具,有助于检测 Rootkit 和其他漏洞。 Rkhunter 梳理文件(隐藏或可见)、默认目录、内核模块和错误配置的权限。

经过定期检查后,我们将它们与数据库中安全且正确的记录进行比较,并查找可疑程序。该程序是用 Bash 编写的,因此它几乎可以在任何版本的 Unix 上运行,而不仅仅是 Linux 机器。

蛤蜊病毒

ClamAV用 C++ 编写,是一款开源防病毒软件,可帮助检测病毒、特洛伊木马和许多其他类型的恶意软件。这是一个完全免费的工具。这就是为什么许多人使用它来扫描他们的个人信息(包括电子邮件)以查找各种恶意文件。它还充当服务器端扫描仪。

这个工具最初是专门为 Unix 开发的。尽管如此,仍有适用于 Linux、BSD、AIX、macOS、OSF、OpenVMS 和 Solaris 的第三方版本。 Clam AV 会自动定期更新其数据库以检测最新威胁。它允许命令行扫描,并具有多线程、可扩展的守护进程,可以提高扫描速度。

它可以遍历各种类型的文件来检测漏洞。它支持所有类型的压缩文件,包括 RAR、Zip、Gzip、Tar、Cabinet、OLE2、CHM、SIS 格式、BinHex 以及几乎所有类型的电子邮件系统。

LMD

Linux Malware Detect (简称LMD)是另一款知名的Linux系统防病毒产品,专门针对主机环境中常见的威胁而设计。与许多其他可以检测恶意软件和 Rootkit 的工具一样,LMD 使用签名数据库来检测并快速终止恶意执行代码。

LMD并不局限于自己的签名数据库。利用 ClamAV 和 Team Cymru 的数据库检测更多病毒。 LMD 从网络边缘的入侵检测系统捕获威胁数据以填充数据库。这使我们能够为攻击中积极使用的恶意软件生成新的签名。

LMD 可通过“maldet”命令行使用。该工具是专门为Linux平台创建的,可以让您轻松搜索Linux服务器。

雷达2

Radare2 (R2) 是一个用于解析二进制文件和执行逆向工程的框架,具有卓越的检测能力。检测格式错误的二进制文件,并为用户提供管理它们和消除潜在威胁的工具。我们将使用 sdb,一个 NoSQL 数据库。软件安全研究人员和软件开发人员更喜欢这个工具,因为它具有出色的数据呈现功能。

Radare2的一大特点是用户不需要使用命令行来执行静态/动态分析和软件开发等任务。推荐用于涉及二进制数据的所有类型的研究。

开放增值服务

开放漏洞评估系统( OpenVAS)是一个用于扫描和管理漏洞的托管系统。专为各种规模的企业而设计,可帮助检测基础设施中隐藏的安全问题。该产品最初被称为 GNessUs,但其当前所有者 Greenbone Networks 将名称更改为 OpenVAS。

从 OpenVAS 4.0 版本开始,可以进行基于网络漏洞测试 (NVT) 的连续更新(通常少于 24 小时)。截至2016年6月,NVT数量超过47,000。

安全专业人员使用 OpenVAS 来实现快速扫描功能。它还具有很强的可配置性。可以在独立的虚拟机中使用 OpenVAS 程序来进行安全的恶意软件研究。

其源代码可在 GNU GPL 许可证下获得。许多其他漏洞检测工具都依赖于 OpenVAS,这使其成为基于 Linux 的平台上的必备程序。

浮萍属

REMnux使用逆向工程技术来分析恶意软件。它可以检测隐藏在 JavaScript 或 Flash 小程序的模糊代码片段中的许多基于浏览器的问题。您还可以扫描 PDF 文件并执行内存取证。此工具有助于检测其他病毒检测程序无法轻松扫描的文件夹和文件中的恶意程序。

它之所以有效,是因为它具有解码和逆向工程能力。它可以确定可疑程序的属性,并且重量轻,使得智能恶意程序难以检测到。它适用于 Linux 和 Windows,并且可以通过其他扫描工具进行增强。

老虎

1992 年,德克萨斯 A&M 大学开始了Tiger计划,以提高校园计算机的安全性。目前,它是类 Unix 平台上流行的程序。该工具的独特之处在于,它不仅是一个安全审计工具,而且还是一个入侵检测系统。

该工具可在 GPL 许可下免费使用。它依赖于 POSIX 工具,这些工具协同工作来创建一个完整的框架,可以显着提高服务器安全性。 Tiger 完全是用 shell 语言编写的。这也是其有效的原因之一。它非常受使用 POSIX 工具的人们的欢迎,因为它适合检查系统状态和配置,并且用途广泛。

马尔特雷尔

Maltrail是一种流量检测系统,可让您保持服务器流量干净并避免各种恶意威胁。此任务是通过将流量来源与在线发布的黑名单网站进行比较来完成的。

除了检查列入黑名单的站点外,它还使用先进的启发式机制来检测不同类型的威胁。这是一项可选功能,但如果您认为您的服务器已经受到攻击,则可能会很有用。

它具有传感器,可以检测服务器获取的流量并将信息发送到 Maltrail 服务器。检测系统验证流量是否足以在服务器和源之间交换数据。

雅拉

YARA (Yet Another Ridiculous Acronym)是为 Linux、Windows 和 macOS 创建的,是用于调查和检测恶意程序的最重要的工具之一。使用文本或二进制模式简化和加速发现过程使任务变得快速而轻松。

YARA 有一些需要 OpenSSL 库才能使用的附加功能。即使没有该库,您也可以通过其基于规则的引擎使用 YARA 进行基本的恶意软件研究。它还可以与 Cuckoo Sandbox 一起使用,Cuckoo Sandbox 是一个基于 Python 的沙箱,非常适合进行安全的恶意软件调查。

瓦尔斯

Vuls是一款专为 Linux 和 FreeBSD 系统设计的高级开源漏洞扫描器。这是一个无代理扫描仪。这意味着无需在目标计算机上安装任何软件。部署到云平台、本地系统,甚至 Docker 容器。

Vuls 使用多个漏洞数据库(包括 NVD、OVAL、FreeBSD-SA 和 Changelog)来执行高质量扫描。最重要的是,它还可以检测分发者尚未发布补丁的漏洞。

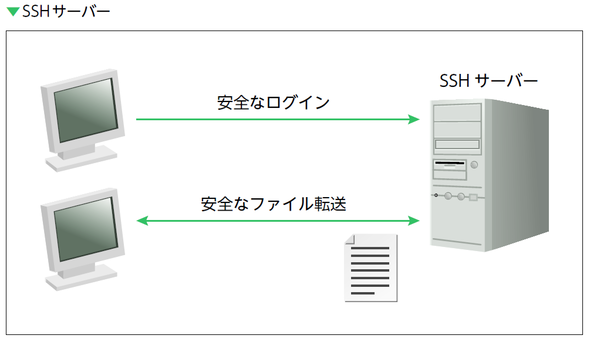

支持远程扫描模式和本地扫描模式。远程扫描模式设置一个中央Vuls服务器,通过SSH连接到目标服务器。但是,如果您不想从中央服务器建立 SSH 连接,则可以在本地扫描模式下使用 Vuls。

Vul还可以检测操作系统以外的软件包中的漏洞。这包括你自己编译的包、语言库、框架等,只要它们注册到通用平台枚举(CPE)即可。

有一个教程可以帮助您开始使用该工具,它还支持电子邮件和 Slack 通知,以便您可以获得有关扫描结果和其他信息的警报。

我如何选择最好的工具?

上面提到的所有工具都工作得很好,如果一个工具在 Linux 环境中很流行,你可以确定有成千上万的有经验的用户正在使用它。系统管理员应该记住的一件事是,每个应用程序通常都依赖于其他程序。示例包括 ClamAV 和 OpenVAS。

您需要了解您的系统需要什么以及哪些区域可能存在漏洞。首先,使用轻量级工具找出需要关注的部分。然后使用适当的工具来解决问题。

![2021 年如何设置 Raspberry Pi Web 服务器 [指南]](https://i0.wp.com/pcmanabu.com/wp-content/uploads/2019/10/web-server-02-309x198.png?w=1200&resize=1200,0&ssl=1)