XSS、クリックジャッキング、その他の攻撃から WordPress ウェブサイトを保護します

サイトのセキュリティを確保することは、オンライン ビジネスのプレゼンスにとって不可欠です。週末に、Acunetix と Netsparker を使用して WordPress Web サイトのセキュリティ スキャンを実行したところ、次の脆弱性が見つかりました。

- X-Frame-Options ヘッダーがありません

- Cookie が HttpOnly としてマークされていない

- Secure フラグが設定されていない Cookie

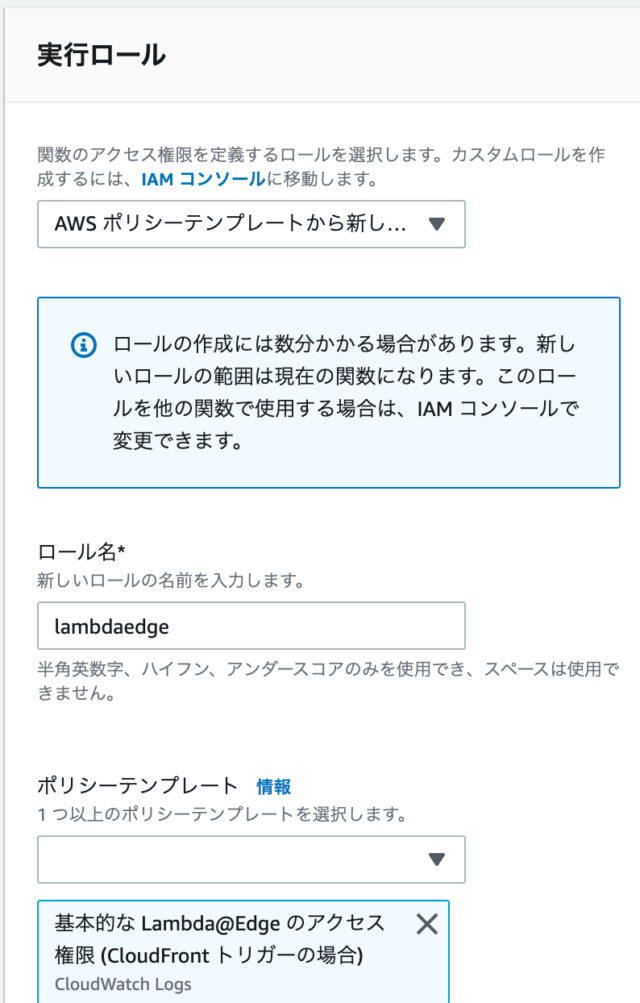

専用のクラウドまたは VPS ホスティングを使用している場合は、これらのヘッダーを Apache または Nginx に直接挿入して軽減できます。ただし、これを WordPress で直接行うには、次のようにすることができます。

注 : 実装後に、セキュア ヘッダー テスト ツールを使用して結果を検証できます。

WordPress の X-Frame-Options ヘッダー

これをヘッダーに挿入すると、 クリックジャッキング 攻撃が防止されます。以下は Netsparker によって発見されました。

解決:

- WordPress がインストールされているパスに移動します。共有ホスティングを使用している場合は、cPanel >> ファイルマネージャーにログインできます。

- wp-config.php のバックアップを取得します。

- ファイルを編集して次の行を追加します

header('X-Frame-Options: SAMEORIGIN');- Web サイトを保存して更新して確認します。

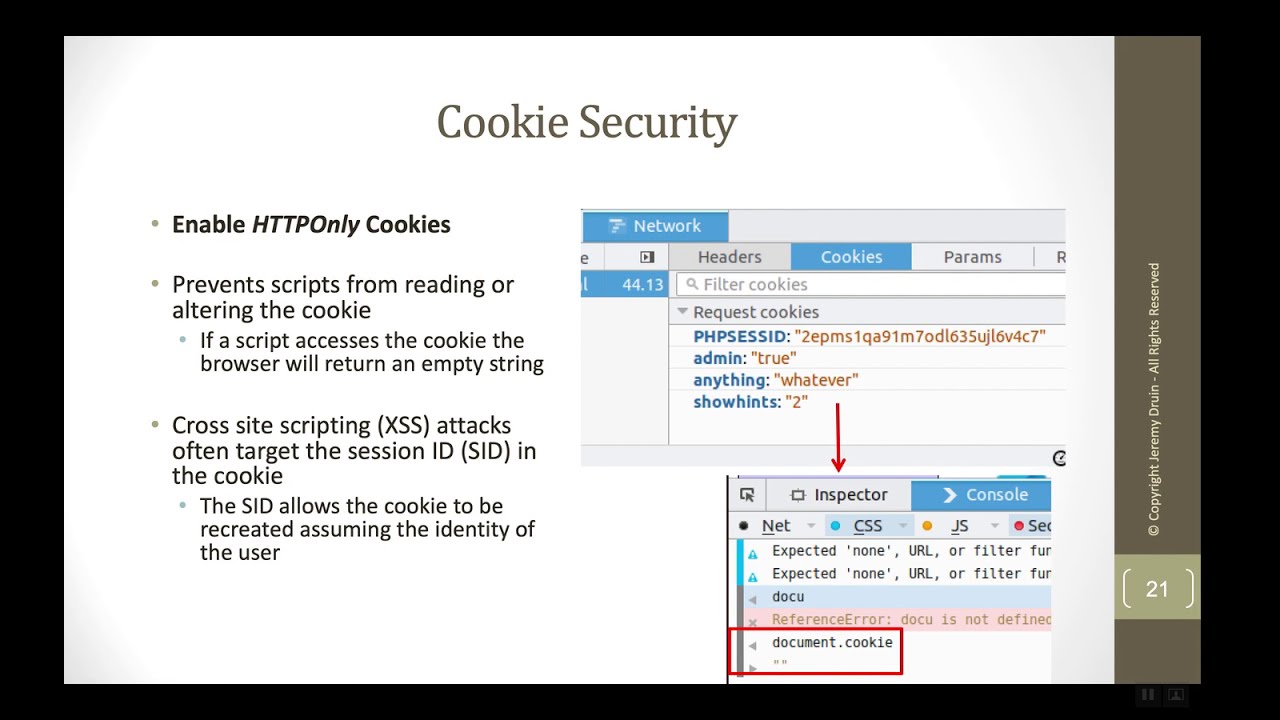

WordPress の HTTPOnly および Secure フラグを使用した Cookie

HTTPOnly で Cookie を使用すると、ブラウザーはサーバーによる Cookie のみを信頼するように指示され、XSS 攻撃に対する保護層が追加されます。

Cookie 内のセキュア フラグは、Cookie が安全な SSL チャネル経由でアクセスできることをブラウザに指示し、セッション Cookie の保護層を追加します。

注 : これは HTTPS Web サイトで機能します。まだ HTTP を使用している場合は、セキュリティを強化するために HTTPS に切り替えることを検討してください。

解決:

- wp-config.php のバックアップを取得します。

- ファイルを編集して次の行を追加します

@ini_set('session.cookie_httponly', true);

@ini_set('session.cookie_secure', true);

@ini_set('session.use_only_cookies', true);- ファイルを保存し、Web サイトを更新して確認します。

コードをハッキングしたくない場合は、iFrame をブロックして XSS 攻撃から保護するのに役立つ Shield プラグイン を 使用することもできます。

プラグインをインストールしたら、HTTP ヘッダーに移動して有効にします。

上記が WordPress の脆弱性の軽減に役立つことを願っています。

行く前に待ってください…

より安全なヘッダーの実装をお探しですか?

OWASP が推奨するセキュア ヘッダーが 10 個あります。VPS またはクラウドを使用している場合は、Apache と Nginx のこの実装ガイドを確認してください。ただし、共有ホスティングを使用している場合、または WordPress 内で実行したい場合は、この プラグイン を試してください。

結論

サイトの保護は困難であり、継続的な取り組みが必要です。セキュリティの問題を専門家に任せたい場合は、Web サイトの保護とパフォーマンスを完全に管理してくれる SUCURI WAF を試してみてはいかがでしょうか。

![2021 年に Raspberry Pi Web サーバーをセットアップする方法 [ガイド]](https://i0.wp.com/pcmanabu.com/wp-content/uploads/2019/10/web-server-02-309x198.png?w=1200&resize=1200,0&ssl=1)