Google Cloud Platform (GCP) でネットワーク フローを許可または拒否する方法を知りたいですか?

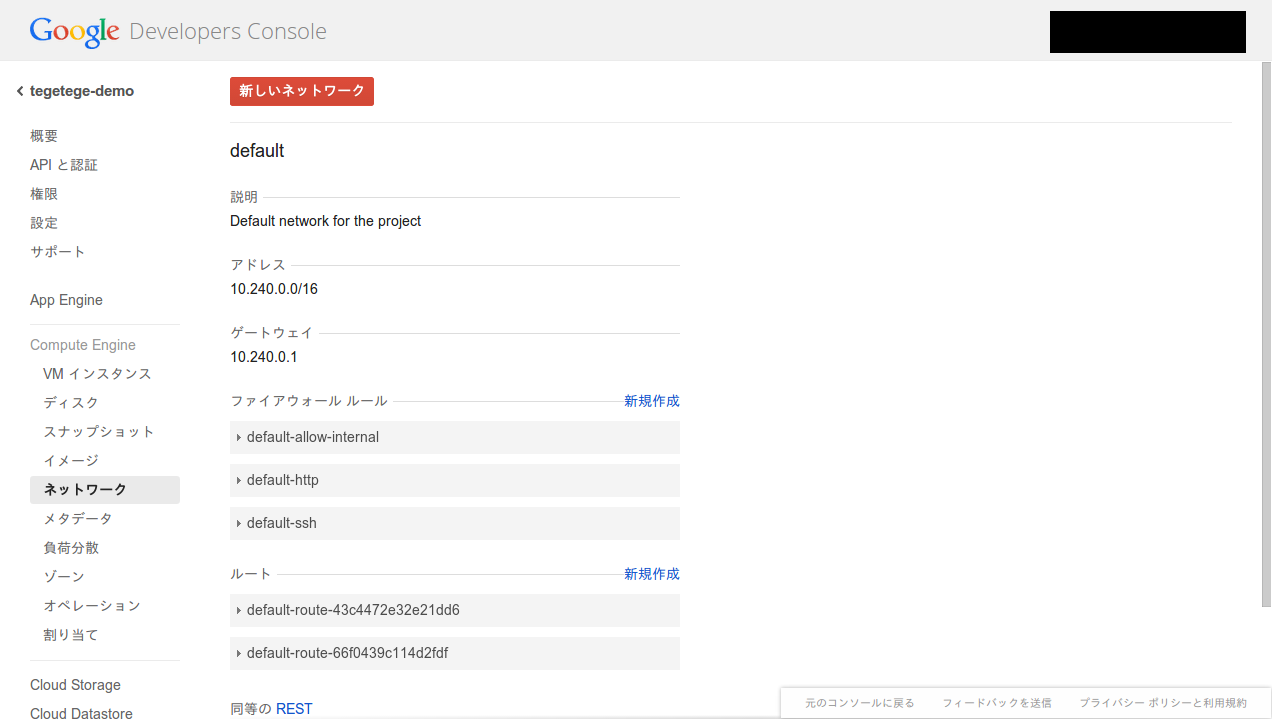

GCP で作成するすべてのプロジェクトには、デフォルトのファイアウォール ルールが付属しています。

それらが何であるかを調べてみましょう。

- default-allow-icmp – 任意のソースからすべてのネットワーク IP への接続を許可します。 ICMP プロトコルは主にターゲットに ping を送信するために使用されます。

- default-allow-internal – 任意のポート上のインスタンス間の接続を許可します。

- default-allow-rdp – RDP セッションが任意のソースから Windows サーバーに接続できるようにします。

- default-allow-ssh – SSH セッションを有効にして、任意のソースから UNIX サーバーに接続します。

ご覧のとおり、デフォルトのルールでは、サーバーへの ping とログインを有効にするための基本的な接続が許可されています。

これ以上必要ですか?

きっとそうだと思います。そこで、ニーズに基づいて構成する方法を知る必要があります。

GCP ファイアウォールはソフトウェア定義のルールです。従来のファイアウォール ハードウェア デバイスについて学習したりログインしたりする必要はありません。

Google Cloud ファイアウォール ルールはステートフルです。すべての構成は、GCP Console またはコマンドを通じて行われます。ただし、コンソールを使用して行う方法を説明します。

ファイアウォール ルールは、左側のメニューのネットワーク セクションの VPC ネットワークで利用できます。

[ファイアウォール ルールの作成] をクリックすると、接続の詳細を尋ねられます。私たちが持つすべてのオプションとそれが何を意味するのかを理解しましょう。

名前 – ファイアウォールの名前 (小文字のみ、スペースは使用できません)

説明 – オプションですが、将来覚えておくため、意味のあるものを入力すると良いでしょう

ネットワーク – VPC を作成していない場合は、デフォルトのみが表示され、そのままのままになります。ただし、複数の VPC がある場合は、ファイアウォール ルールを適用するネットワークを選択します。

優先度 – ネットワークに適用されるルールの優先度。最低の優先順位が最も高く、1000 から始まります。ほとんどの場合、すべての重要なサービス (HTTP、HTTPS など) の優先順位を 1000 に維持する必要があります。

トラフィックの方向 – イングレス (受信) とアウトグレス (送信) の間のフロー タイプを選択します。

一致時のアクション – 許可するか拒否するかを選択します

ターゲット – ルールを適用するターゲット。ネットワーク内のすべてのインスタンスにルールを適用したり、特定のタグまたはサービス アカウントにのみ許可したりするオプションがあります。

ソース フィルター – 許可または拒否のいずれかが検証されるソース。 IP 範囲、サブネットワーク、ソース タグ、サービス アカウントでフィルタリングできます。

送信元 IP 範囲 – 送信元フィルターで IP 範囲が選択されている場合(デフォルト)、許可される IP 範囲を指定します。

2 番目のソース フィルター – 複数のソース検証が可能です。

例: 最初のソース フィルターをソース タグとして使用し、2 番目のフィルターをサービス アカウントとして使用できます。どちらの一致でも許可/拒否されます。

プロトコルとポート – すべてのポートを選択することも、個別のポート (TCP/UDP) を指定することもできます。 1 つのルールに複数の一意のポートを含めることができます。

リアルタイムのシナリオを調べてみましょう…

セキュリティ上の理由から、SSH ポートを 22 から別のポート (たとえば、5000) に変更しました。それ以降、VM にアクセスできなくなりました。

なぜ?

ポート 5000 はファイアウォールで許可されていないため、容易に推測できます。許可するには、以下のようにファイアウォール ルールを作成する必要があります。

- ルール名を入力してください

- トラフィック方向の 入力 を選択する

- 試合のアクションを 許可する かどうかを選択します

- ターゲット内の ネットワーク内のすべてのインスタンス を選択します (ポート 5000 で任意の VM に接続すると仮定します)。

- ソースフィルターで IP 範囲 を選択します (任意のソースから接続したいと想定)

- ソース IP 範囲を 0.0.0.0/0 として指定します。

- 指定したプロトコルとポート を選択し、「tcp:5000」と入力します。

- 「作成」をクリックします

VM をポート 5000 に接続してみてください。問題ないはずです。

ファイアウォール ルールを管理するための ベスト プラクティス のいくつか。

- 必要なものだけを許可する (必要に応じて)

- 可能な場合は常に、0.0.0.0/0 (ANY) ではなく、個々の送信元 IP または範囲を指定してください。

- VM インスタンスをタグに関連付け、すべてのインスタンスではなくターゲットでそれを使用します。

- 送信元と宛先を照合するために複数のポートを 1 つのルールに結合します

- ファイアウォール ルールを定期的に確認する

GCP のグラフィカル インターフェースは理解しやすく、管理しやすいです。

これでファイアウォールの管理について理解していただければ幸いです。 GCP の学習に興味がある場合は、この コース をチェックすることをお勧めします。

![2021 年に Raspberry Pi Web サーバーをセットアップする方法 [ガイド]](https://i0.wp.com/pcmanabu.com/wp-content/uploads/2019/10/web-server-02-309x198.png?w=1200&resize=1200,0&ssl=1)