Linux ベースのシステムは侵入できないと考えられがちですが、真剣に受け止める必要があるリスクは依然として存在します。

ルートキット、ウイルス、ランサムウェア、その他多くの有害なプログラムが Linux サーバーを攻撃し、問題を引き起こす可能性があります。

OSに関わらず、サーバーにはセキュリティ対策が必須です。大手ブランドや組織は独自のセキュリティ対策を講じ、欠陥やマルウェアを検出するだけでなく、それらを修正し、予防措置を講じるツールを開発しました。

幸いなことに、このプロセスに役立つツールが低価格または無料で利用できます。 Linux ベースのサーバーのさまざまなセクションの欠陥を検出できます。

リニス

Lynis は有名なセキュリティ ツールであり、Linux の専門家にとって推奨されるオプションです。 Unix および macOS ベースのシステムでも動作します。これは、GPL ライセンスに基づいて 2007 年から使用されているオープンソース ソフトウェア アプリです。

Lynis はセキュリティ ホールや構成上の欠陥を検出できます。しかし、それを超えて、単に脆弱性を暴露するのではなく、是正措置を提案します。そのため、詳細な監査レポートを取得するには、それをホスト システム上で実行する必要があります。

Lynis を使用する場合、インストールは必要ありません。ダウンロードしたパッケージまたは tarball から抽出して実行できます。 Git クローンから取得して、完全なドキュメントとソース コードにアクセスすることもできます。

Lynis は、Rkhunter の原作者である Michael Boelen によって作成されました。個人向けと法人向けの2種類のサービスを展開しています。いずれにしても抜群の性能を発揮します。

チェックルートキット

すでにご想像のとおり、 chkrootkit は ルートキットの存在を確認するツールです。ルートキットは、不正なユーザーにサーバーへのアクセスを与える可能性のある悪意のあるソフトウェアの一種です。 Linux ベースのサーバーを実行している場合、ルートキットが問題になる可能性があります。

chkrootkit は、ルートキットを検出できる最もよく使用されている Unix ベースのプログラムの 1 つです。 「文字列」と「grep」(Linux ツール コマンド)を使用して問題を検出します。

すでに侵害されているシステムを検証する場合は、代替ディレクトリまたはレスキュー ディスクから使用できます。 Chkrootkit のさまざまなコンポーネントは、「wtmp」ファイルと「lastlog」ファイル内の削除されたエントリの検索、スニファー レコードまたはルートキット設定ファイルの検索、「/proc」内の隠しエントリのチェックまたは「readdir」プログラムの呼び出しを処理します。

chkrootkit を使用するには、サーバーから最新バージョンを取得し、ソース ファイルを抽出してコンパイルすれば、準備は完了です。

ルクハンター

開発者の Michael Boelen は、2003 年に Rkhunter (ルートキット ハンター) を作成した人物です。これは POSIX システムに適したツールであり、ルートキットやその他の脆弱性の検出に役立ちます。 Rkhunter は、ファイル (非表示または表示)、デフォルトのディレクトリ、カーネル モジュール、および設定が間違っている権限を徹底的に調べます。

定期的な検査の後、それらをデータベースの安全で適切な記録と比較し、疑わしいプログラムを探します。このプログラムは Bash で書かれているため、Linux マシンだけでなく、事実上どのバージョンの Unix でも実行できます。

ClamAV

C++ で書かれた ClamAV は 、ウイルス、トロイの木馬、その他多くの種類のマルウェアの検出に役立つオープンソースのウイルス対策ソフトウェアです。これは完全に無料のツールです。そのため、多くの人が電子メールを含む個人情報をスキャンして、あらゆる種類の悪意のあるファイルを見つけるためにこれを使用しています。また、サーバー側のスキャナーとしても機能します。

このツールは当初 Unix 向けに特別に開発されました。それでも、Linux、BSD、AIX、macOS、OSF、OpenVMS、および Solaris で使用できるサードパーティのバージョンがあります。 Clam AV は、最新の脅威も検出できるように、データベースを自動かつ定期的に更新します。コマンドラインスキャンが可能で、スキャン速度を向上させるマルチスレッドのスケーラブルなデーモンを備えています。

さまざまな種類のファイルを通過して脆弱性を検出できます。 RAR、Zip、Gzip、Tar、Cabinet、OLE2、CHM、SIS 形式、BinHex、およびほぼすべての種類の電子メール システムを含む、あらゆる種類の圧縮ファイルをサポートしています。

LMD

Linux Malware Detect (略して LMD) は、Linux システム用のもう 1 つの有名なウイルス対策製品で、ホスト環境で通常見られる脅威に特化して設計されています。マルウェアやルートキットを検出できる他の多くのツールと同様に、LMD はシグネチャ データベースを使用して、悪意のある実行コードを検出し、迅速に終了します。

LMD は、独自の署名データベースに限定されません。 ClamAV と Team Cymru のデータベースを利用して、さらに多くのウイルスを検出できます。 LMD はデータベースにデータを追加するために、ネットワーク エッジの侵入検知システムから脅威データをキャプチャします。これにより、攻撃に積極的に使用されているマルウェアの新しいシグネチャを生成できます。

LMD は「maldet」コマンドラインを通じて使用できます。このツールは Linux プラットフォーム用に特別に作成されており、Linux サーバーを簡単に検索できます。

レーダー2

Radare2 (R2) は、バイナリを解析し、優れた検出能力を備えたリバース エンジニアリングを実行するためのフレームワークです。不正な形式のバイナリを検出し、それらを管理するツールをユーザーに提供し、潜在的な脅威を無力化します。 NoSQLデータベースであるsdbを利用します。ソフトウェア セキュリティ研究者やソフトウェア開発者は、その優れたデータ プレゼンテーション機能によりこのツールを好んでいます。

Radare2 の優れた機能の 1 つは、静的/動的分析やソフトウェア活用などのタスクを実行するためにユーザーがコマンド ラインを使用する必要がないことです。バイナリ データに関するあらゆる種類の研究に推奨されます。

OpenVAS

Open Vulnerability Assessment System ( OpenVAS) は、脆弱性をスキャンして管理するためのホスト型システムです。あらゆる規模の企業向けに設計されており、インフラストラクチャ内に隠れたセキュリティ問題を検出するのに役立ちます。当初、この製品は GNessUs として知られていましたが、現在の所有者である Greenbone Networks が名前を OpenVAS に変更しました。

OpenVAS のバージョン 4.0 以降、ネットワーク脆弱性テスト (NVT) ベースの継続的な更新 (通常は 24 時間未満) が可能になりました。 2016 年 6 月の時点で、NVT の数は 47,000 を超えていました。

セキュリティ専門家は、高速スキャン機能を備えた OpenVAS を使用しています。優れた設定可能性も備えています。 OpenVAS プログラムは、安全なマルウェア調査を行うために自己完結型の仮想マシンから使用できます。

そのソース コードは GNU GPL ライセンスの下で利用できます。他の多くの脆弱性検出ツールは OpenVAS に依存しているため、Linux ベースのプラットフォームでは OpenVAS が不可欠なプログラムとして採用されています。

レムナックス

REMnux は 、リバース エンジニアリング手法を使用してマルウェアを分析します。 JavaScript の難読化されたコード スニペットや Flash アプレットに隠れたブラウザベースの問題の多くを検出できます。 PDF ファイルをスキャンし、メモリフォレンジックを実行することもできます。このツールは、他のウイルス検出プログラムでは簡単にスキャンできないフォルダーやファイル内の悪意のあるプログラムの検出に役立ちます。

デコード機能とリバースエンジニアリング機能により効果的です。疑わしいプログラムのプロパティを判断でき、軽量であるため、スマートな悪意のあるプログラムによっては検出されにくくなります。 Linux と Windows の両方で使用でき、他のスキャン ツールを使用して機能を向上させることができます。

虎

1992 年、テキサス A&M 大学は、キャンパス コンピューターのセキュリティを強化するために Tiger への取り組みを開始しました。現在、これは Unix 系プラットフォームで人気のプログラムです。このツールのユニークな点は、セキュリティ監査ツールであるだけでなく、侵入検出システムでもあることです。

このツールは GPL ライセンスに基づいて無料で使用できます。これは POSIX ツールに依存しており、それらを連携させることでサーバーのセキュリティを大幅に向上できる完璧なフレームワークを作成できます。 Tiger は完全にシェル言語で書かれています。これがその有効性の理由の 1 つです。システムのステータスや構成を確認するのに適しており、多目的に使用できるため、POSIX ツールを使用する人々の間で非常に人気があります。

マルトレイル

Maltrail は 、サーバーのトラフィックをクリーンに保ち、あらゆる種類の悪意のある脅威を回避できるトラフィック検出システムです。このタスクは、トラフィック ソースとオンラインで公開されているブラックリストに登録されたサイトを比較することによって実行されます。

ブラックリストに登録されたサイトをチェックするだけでなく、高度なヒューリスティック メカニズムを使用してさまざまな種類の脅威を検出します。これはオプションの機能ですが、サーバーがすでに攻撃されていると思われる場合に便利です。

サーバーが取得するトラフィックを検出し、情報を Maltrail サーバーに送信できるセンサーを備えています。検出システムは、トラフィックがサーバーとソース間でデータを交換するのに十分であるかどうかを検証します。

ヤラ

Linux、Windows、macOS 用に作られた YARA (Yet Another Ridiculous Acronym) は、悪意のあるプログラムの調査と検出に使用される最も重要なツールの 1 つです。テキストまたはバイナリ パターンを使用して検出プロセスを簡素化し、高速化することで、タスクが迅速かつ簡単になります。

YARA にはいくつかの追加機能がありますが、それらを使用するには OpenSSL ライブラリが必要です。そのライブラリがない場合でも、ルールベースのエンジンを通じて基本的なマルウェア研究に YARA を使用できます。また、悪意のあるソフトウェアの安全な調査を行うのに最適な Python ベースのサンドボックスである Cuckoo Sandbox でも使用できます。

ヴァルス

Vuls は 、Linux および FreeBSD システム専用に設計された高度なオープンソース脆弱性スキャナーです。これはエージェントレス スキャナーです。つまり、ターゲット マシンにソフトウェアをインストールする必要がありません。クラウド プラットフォーム、オンプレミス システム、さらに Docker コンテナーにもデプロイできます。

Vuls は、NVD、OVAL、FreeBSD-SA、Changelog などの複数の脆弱性データベースを使用して、高品質のスキャンを実行します。最も優れているのは、ディストリビュータによってパッチがまだ公開されていない脆弱性も検出できることです。

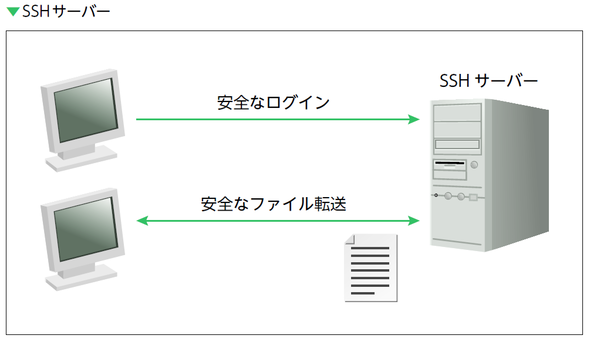

リモートスキャンモードとローカルスキャンモードの両方をサポートします。リモート スキャン モードでは、SSH 経由でターゲット サーバーに接続する中央の Vuls サーバーをセットアップします。ただし、中央サーバーから SSH 接続を確立したくない場合は、Vuls をローカル スキャン モードで使用できます。

Vul は、オペレーティング システム以外のパッケージの脆弱性も検出できます。これには、Common Platform Enumeration (CPE) に登録されている限り、自分でコンパイルしたパッケージ、言語ライブラリ、フレームワークなどが含まれます。

ツールの使用を開始するのに役立つ チュートリアル があり、電子メールと Slack 通知もサポートしているため、スキャン結果やその他の情報に関するアラートを受け取ることができます。

最適なツールを選択するにはどうすればよいですか?

上記で説明したツールはすべて非常にうまく機能し、Linux 環境でツールが人気がある場合は、何千人もの経験豊富なユーザーがそのツールを使用していることは間違いありません。システム管理者が覚えておくべきことの 1 つは、各アプリケーションは通常、他のプログラムに依存しているということです。たとえば、ClamAV や OpenVAS がこれに該当します。

システムに何が必要なのか、どの領域に脆弱性がある可能性があるのかを理解する必要があります。まず、軽量ツールを使用して、どのセクションに注意が必要かを調べます。次に、適切なツールを使用して問題を解決します。

![2021 年に Raspberry Pi Web サーバーをセットアップする方法 [ガイド]](https://i0.wp.com/pcmanabu.com/wp-content/uploads/2019/10/web-server-02-309x198.png?w=1200&resize=1200,0&ssl=1)