さまざまなオペレーティング システムでルートキットを検出する方法と、ルートキットを防止する方法を学びたい場合は、ここが適切な場所です。

ルートキットは、ハッカーがコンピュータやネットワークを完全に制御するために使用する、ある種の秘密の致命的なマルウェアです。ルートキットを使用すると、攻撃者はシステムからデータを簡単に操作して盗むことができます。

ルートキットは単一のソフトウェアのように見えるかもしれませんが、通常はその存在を積極的に隠蔽しながら、攻撃者にターゲット システムへの不正な管理アクセスを提供するツールのセットです。

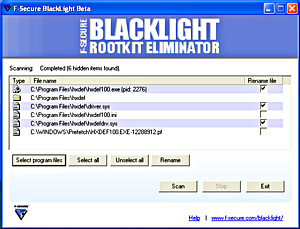

ルートキットが何らかの方法でシステムに配置されると、攻撃者はリモート ファイルを実行し、ホスト マシンのシステム構成を変更することができるようになります。システムまたはサーバーのルートキット感染を特定する最も簡単な方法は、ルートキット スキャンを実行することです。

始めましょう。

システム内のルートキットを検出するにはどうすればよいですか?

コンピューターまたはサーバー上でルートキットを手動で検出するのは簡単ではありません。ルートキットは常に別のアプリケーションまたはファイルの形で姿を消します。したがって、彼らの存在を検出するのは困難です。ただし、さまざまなオペレーティング システムのルートキットを自動的に検出するコマンド ライン ツール、ソフトウェア、および方法がいくつかあります。

ウィンドウズ

Windows の場合、ルートキットを検出するコマンドライン ツールはありません。ただし、 GMER と呼ばれる強力かつ徹底的なスキャナ アプリケーションは、Windows システム上でルートキットを非常に効果的に検出し、削除することさえできます。

このツールは、システム全体で隠しスレッド、レジストリ キー、その他の隠しプロセスを検索します。動作、署名、整合性チェックなどのあらゆる種類の分析を実行して、ルートキットを検出して削除します。

このアプリケーションは、カーネル モード、アプリケーション、メモリ、ブートローダー ルートキットなど、あらゆるタイプのルートキットを検出するのに役立ちます。すべての主要な Windows OS で動作します。

Linux と Mac OS

すべての Linux ディストリビューションと Mac OS では、

chkrootkit

および

rkhunter

コマンドライン ツールを使用してルートキットを簡単に検出できます。

chkrootkitの使用

chkrootkit は、 マシンのバイナリ システム内でトロイの木馬、マルウェア、その他の種類の悪意のあるコードを徹底的に検索します。ルートキットがシステム実行可能バイナリに加えた変更を検索します。 chkrootkit は Linux ディストリビューションにはプリインストールされていません。

このツールは使い方が簡単で、次のコマンドでインストールできます。

sudo apt-get install chkrootkit

または、 Git リポジトリの クローンを作成してインストールすることもできます。

git clone https://github.com/Magentron/chkrootkit.git

次に、そのディレクトリに移動し、chkrootkit を実行します。

./chkrootkit

このコマンドは、システム内のルートキットの探索を開始します。このツールの使用方法の詳細については、help コマンドを使用してください。

┌──(root💀kali)-[/home//chkrootkit]

└─# ./chkrootkit -help

Usage: ./chkrootkit [options] [test ...]

Options:

-h show this help and exit

-V show version information and exit

-l show available tests and exit

-d debug

-q quiet mode

-x expert mode

-r dir use dir as the root directory

-p dir1:dir2:dirN path for the external commands used by chkrootkit

-n skip NFS mounted dirs

このツールは主に、システムまたはサーバー内のルートキットを追跡するための署名分析と整合性チェックに機能します。

rkhunterの使用

あるいは、Linux ディストリビューションでルートキットを検索するための別のコマンドライン ツールもあります。それが

rkhunter

です。このツールは、システム内のリモートエクスプロイトやバックドアも検出できます。次のコマンドを使用してこのツールをインストールするだけです。

$ sudo apt-get install rkhunter

次のステップは、

rkhunter

実行してバックドアとルートキットを検出することです。

$ rkhunter -c

検索が実行され、デフォルトでステータスが表示されます。問題がある場合は赤色で表示されます。

これは、

chrootkit

実行されない追加のネットワーク テスト、カーネル モジュール チェック、その他のテストを実行するため、フォレンジック分析に最適なツールです。

このツールは動作分析、シグネチャ分析に取り組み、ルートキットを検出するために異なるメディアで起動するという条件を必要とします。

スキャンを実行する前に、必ず

chkrootkit

および

rkhunter

tools データベースを更新してください。そうして初めて、現在公開されている最新のルートキットを検出できるようになります。そのために、以下のコマンドを使用して、Linux システムが最新のパッチで最新であることを確認してください。

$ sudo apt update && sudo apt upgrade

ルートキット削除ツール

以下にリストするルートキット削除アプリケーションとツールは、使いやすく効果的です。これらのツールは、ルートキットを自動的に検出し、システムから削除できます。

#1. アバスト ルートキット スキャナー ツールは、 システム署名スキャンからルートキットを検出して削除するのに強力です。メモリ ダンプ分析とシステム メモリ検索は機能の一部です。このプログラムは、インポートされたすべての DLL (ダイナミック リンク ライブラリ) ライブラリ呼び出しも追跡します。

包括的なレポート システムを備えており、現在および以前のスキャン結果を表示したり、各スキャン後にアラート レポートを電子メールで送信したりできます。

コンピューターだけでなく、アバストを使用して Android または iOS モバイルからルートキットを削除することもできます。

#2. Malware Bytes は 、ルートキット、アドウェア、スパイウェア、その他の脅威によるコンピューターの感染を防ぎます。このプログラムはカーネル メモリの整合性を検査し、潜在的な問題があればユーザーに警告します。ワンクリックでシステムのルートキットをスキャンできます。これにより、コンピュータのスムーズな動作を維持しながら、オンラインでの安全も確保されます。

#3. Lynis は、 Linux および BSD システム用の優れたセキュリティ監査ツールです。システムのセキュリティと構成のいくつかの要素を詳細に監査します。 Lynis は、ルートキットやバックドアなどのセキュリティ上の問題や構成上の欠陥を検出できます。

単に欠陥を特定するだけでなく、どのファイルを削除するか、再感染を回避するために何をすべきかなどの解決策も提供します。

#4. マルウェア fox は クラウドベースのルートキット ライブラリを使用します。システムのあらゆる種類のルートキットをチェックします。キーロガー など の 高度な ルートキット も検出できます。あらゆる種類のルートキットを検出して削除し、ハッカーがコンピュータにアクセスするために利用している可能性のあるバックドアを閉じることができます。最適なセキュリティを確保するために、データベースも定期的に更新されます。

#5. ソフォスは、 ルートキットを迅速に検出して削除する便利なツールです。このツールは主に動作分析 (すべてのファイルとアプリケーションの動作を検査) を使用しており、ファイルやプログラムがルートキットと同様に動作する場合、それらはすぐに削除されます。さらに、レジストリ キーとファイルの場所を再感染から保護します。

結論

洗練された強力なマルウェア対策ソフトウェアをコンピュータにインストールし、添付ファイルや不明な電子メールを開くときは常に注意を払ってください。ファイルとプログラムは信頼できるソースからのみダウンロードしてください。ルートキットに対する最大の保護は、クラウド ストレージへの自動暗号化バックアップ プロセスを設定することです。

ルートキットがシステムに深く感染している場合、ルートキットを削除する唯一の方法は、オペレーティング システムを再インストールすることです。

Linux サーバーをスキャンしてマルウェアやセキュリティ上の欠陥を検出するツールについて学ぶことにも興味があるかもしれません。

![2021 年に Raspberry Pi Web サーバーをセットアップする方法 [ガイド]](https://i0.wp.com/pcmanabu.com/wp-content/uploads/2019/10/web-server-02-309x198.png?w=1200&resize=1200,0&ssl=1)