ネットワークのセグメンテーションは、最新の IT インフラストラクチャの管理とセキュリティ保護において重要な役割を果たします。

効果的なネットワーク セグメンテーションのための 2 つの一般的なテクノロジは、VXLAN と VLAN です。

VXLAN と VLAN の両方の特徴と、それらがネットワーク アーキテクチャをどのように形成するかを詳しく理解してみましょう。

VLANとは何ですか?

VLAN は、Virtual Local Area Network の略です。

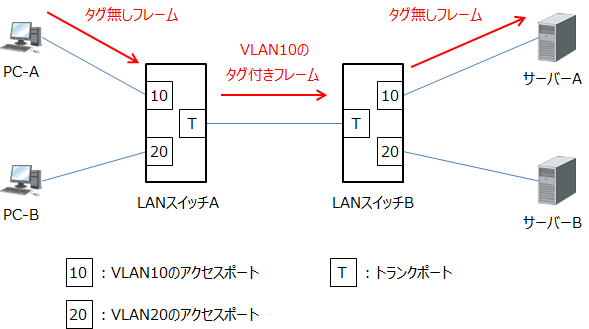

コンピュータ ネットワークで使用され、単一の物理ネットワークを複数の論理ネットワークに分割する技術です。

概念を簡単に理解するために例を考えてみましょう。

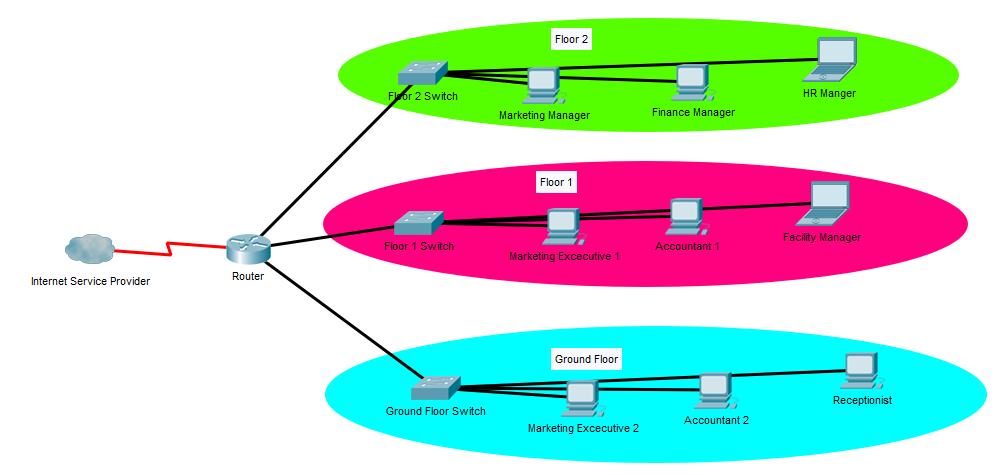

あなたは、エンジニアリング、マーケティング、会計などの複数の部門がある大規模なオフィスビルで働いていると想像してください。

各部門には独自のコンピューター、プリンター、その他のネットワーク デバイスのセットがあります。

ただし、オフィス ビルには物理的なネットワーク インフラストラクチャが 1 つしかありません。

VLAN がなければ、オフィス ビル内のすべてのデバイスは単一のブロードキャスト ドメインの一部になります。つまり、すべてのネットワーク トラフィックを受信することになります。これにより、セキュリティ上の懸念が生じたり、ネットワーク トラフィックの処理が非効率になったりする可能性があります。

VLAN は、これらの問題を解決するために実装されています。各 VLAN は個別のブロードキャスト ドメインとして機能するため、ネットワーク管理とパフォーマンスが向上します。

さまざまな部門に対応する 3 つの VLAN を作成するとします。

VLAN 1: エンジニアリング

VLAN 2: マーケティング

VLAN 3: アカウンティング

コンピュータまたはその他のネットワーク デバイスがネットワークに接続されている場合、これらの VLAN のいずれかに割り当てることができます。

たとえば、エンジニアリング部門のすべてのコンピュータとデバイスは VLAN 1 に割り当てられます。

エンジニアリング部門のコンピュータが同じ VLAN 内の別のコンピュータにメッセージを送信したい場合、メッセージは VLAN 1 内に留まり、マーケティングや会計などの他の VLAN 内のデバイスにはブロードキャストされません。

この分離により、同じ VLAN 内の許可されたデバイスのみが機密情報にアクセスできるようになります。

VXLANとは何ですか?

VXLAN は、Virtual Extensible LAN の略です。

これは、IP ネットワーク上でレイヤー 2 (データ リンク層) ネットワーク セグメントを拡張するために使用されるネットワーク仮想化テクノロジです。これは、大規模なデータセンター環境における従来の VLAN の制限に対処するために導入されました。

これは、複数の物理ネットワーク セグメントにまたがる論理ネットワーク オーバーレイを作成するために、データ センターやクラウド環境で一般的に使用されます。

VXLAN は、レイヤー 2 イーサネット フレームをレイヤー 3 UDP パケット内にカプセル化し、IP ネットワーク経由で送信できるようにします。

VXLAN はどのように機能しますか?

複数の物理サーバーとそれらのサーバー上で実行されている仮想マシン (VM) を備えた大規模なデータセンターがあると想像してください。

従来の VLAN ベースのネットワークでは、各 VM は特定の VLAN に割り当てられます。また、異なる VLAN 内の VM 間の通信には、レイヤー 3 でのルーティングが必要になります。

このアプローチは複雑になる可能性があり、使用可能な VLAN ID の数が限られているため、スケーラビリティの問題が発生する可能性があります。

この VXLAN がどのように機能するかを理解するためのシナリオを考えてみましょう。

物理ホストは 2 台あります。ホスト 1 には VM1 と VM2 があり、ホスト 2 には VM3 と VM4 があります。

ホスト 1 とホスト 2 が VXLAN 対応ネットワークの一部であり、VM1 が VM3 と通信したいとします。

VXLAN 構成

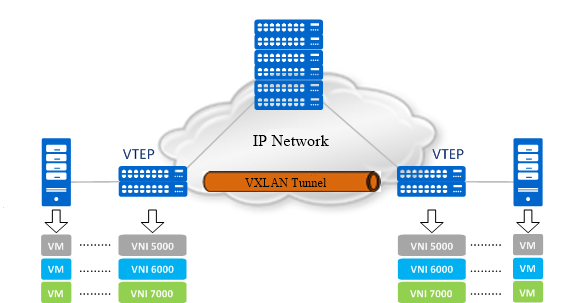

ホスト 1 とホスト 2 は、VXLAN トンネル エンドポイント (VTEP) として構成されます。つまり、VXLAN のカプセル化とカプセル化解除を処理するために必要なソフトウェアまたはハードウェア コンポーネントが備わっているということです。

VXLAN ネットワーク識別子 (VNI)

仮想ネットワークには一意の VNI が割り当てられます。このネットワークの VNI が 1001 であるとします。

カプセル化

ホスト 1 にある VM1 – ホスト 2 にある VM3 と通信したいと考えています。

VM1 が VM3 にパケットを送信すると、パケットは VXLAN ヘッダーでカプセル化されます。

VXLAN ヘッダーには、送信元および宛先 VTEP アドレス (ホスト 1 およびホスト 2 の IP アドレス) と VNI (1001) が含まれます。

基盤となる IP ネットワーク

カプセル化されたパケットは、基礎となる IP ネットワーク (IPv4 または IPv6) を介して送信されます。 IP ネットワークは、VXLAN パケットのトランスポート インフラストラクチャとして機能します。

カプセル化解除

パケットを受信すると、ホスト 2 上の VTEP は VXLAN ヘッダーのカプセル化を解除し、元のレイヤ 2 イーサネット フレームを明らかにします。

VM3への配信

カプセル化解除後、VTEP はレイヤー 2 イーサネット フレームをホスト 2 上の VM3 に配信します。

ホスト 1 の VM1 は、異なる物理ホスト上にある場合でも、あたかも同じレイヤー 2 イーサネット ネットワークに接続されているかのように、ホスト 2 の VM3 と通信できます。

VXLAN は、レイヤー 2 トラフィックをカプセル化し、レイヤー 3 ネットワーク上でトンネリングすることでこの通信を可能にし、ネットワーク境界を越えたレイヤー 2 接続の拡張を可能にします。

VLAN の利点

ブロードキャスト制御

ブロードキャスト トラフィックは各 VLAN 内に含まれるため、ブロードキャスト ドメイン全体のサイズが削減され、ネットワーク パフォーマンスを低下させる可能性のあるトラフィックの影響が軽減されます。

安全

ユーザーまたはデバイスのさまざまなグループを個別のブロードキャスト ドメインに分離することで、ネットワークの分離が可能になり、セキュリティが強化されます。この分離により、潜在的なセキュリティ侵害や不正アクセスの範囲が制限され、ネットワーク全体のセキュリティが向上します。

サービス品質 (QoS)

VLAN を使用すると、ネットワーク管理者が特定のタイプのトラフィックに優先順位を付けたり、特定のポリシーを適用したりできるサービス品質メカニズムを実装できます。

どのアプリケーションが高帯域幅を受信する必要があるかについての制限を設定できます。

シンプルなネットワーク管理

大規模な物理ネットワークをより小規模な仮想ネットワークに論理的に分割することで、ネットワーク管理を簡素化します。このセグメント化は、デバイスの整理とネットワーク管理タスクの簡素化に役立ちます。

VXLAN の利点

スケーラビリティ

VXLAN は、VLAN が 4,096 個に制限されていたのに対し、最大 1,600 万個の仮想ネットワークの作成を可能にすることで、従来の VLAN の制限に対処します。このスケーラビリティは、24 ビット VXLAN ネットワーク識別子 (VNI) によって実現されます。

ネットワークのセグメンテーション

レイヤ 2 イーサネット フレームを UDP パケット内にカプセル化することで、効率的なネットワーク セグメンテーションが可能になります。これにより、データセンターやクラウド環境などの物理的な境界を越えて広がることができる分離された仮想ネットワークの作成が可能になります。

マルチテナンシー

マルチテナンシー モデルをサポートしているため、異なる組織が独自の分離された仮想ネットワークを維持しながら、同じ物理インフラストラクチャを共有できます。

レイヤ 3 ネットワーク上のレイヤ 2 拡張

VXLAN は、レイヤー 3 ネットワーク上でのレイヤー 2 接続の拡張を容易にします。

これは地理的に分散したデータセンターを構築する場合に重要であり、仮想プライベート LAN サービス (VPLS) のような複雑なレイヤー 2 拡張テクノロジを必要とせずに、さまざまなサイト間で仮想マシンのモビリティを可能にします。

比較表

VXLAN と VLAN の比較表は次のとおりです。

| 特徴 | VXLAN | VLAN |

| カプセル化 | パケットのカプセル化と転送に UDP を使用します | カプセル化なし – 802.1Q タグ付けに依存 |

| スケーラビリティ | 最大 1,600 万の仮想ネットワークをサポート | VLAN は 4,096 に制限されています |

| ネットワークの分離 | レイヤ 3 境界を越えて分離されたレイヤ 2 ネットワークを有効にします | レイヤ 2 ネットワーク内で分離を提供します |

| ブロードキャストトラフィックの処理 | マルチキャストまたはユニキャストベースのレプリケーションを使用してブロードキャストトラフィックを最適化します | ブロードキャスト トラフィックは VLAN 内のすべてのポートに伝播されます |

| 複数のサイトにまたがる | 地理的に分散した場所にわたるレイヤー 2 ネットワークの拡張を可能にします | 単一のブロードキャスト ドメインに限定される |

| 管理 | 仮想ネットワークと物理ネットワークを相互接続するには VXLAN ゲートウェイが必要 | VLAN対応スイッチ経由で管理可能 |

VXLAN を適切に実装するには、必要なプロトコルとカプセル化技術をサポートする VXLAN 対応デバイスが必要です。

これらのデバイスを使用して、VXLAN ネットワークを作成および管理できます。

一方で、VLAN はより広く使用されており、追加のハードウェアや専門的なサポートを必要とせずに大部分のネットワーク デバイスが VLAN をサポートしているため、現在のネットワーク インフラストラクチャでの実装が簡単です。

VLANの使用例

サーバー仮想化

VLAN は、仮想化環境内の同じ物理サーバー上に存在する仮想マシン間を分離することにより、効率的なネットワーク管理を可能にします。

データセンター

サーバー ファームやデータ センターで多数のサーバーを管理するために使用されます。これにより、管理者は役割やアプリケーションに基づいてサーバーをグループ化できます。

ゲストネットワーク

ホテルや企業オフィスなどの環境に個別のゲスト ネットワークを作成し、訪問者を組織の内部ネットワークから隔離しながらインターネット アクセスを提供できます。

仮想プライベートネットワーク

VLAN は VPN と連携して、地理的に分散したサイト間に安全な接続を作成します。組織は、論理的な分離を維持しながら、プライベート ネットワークを複数の場所に拡張できます。

テストと開発

テストと開発の目的で隔離された環境を提供します。開発者は、運用ネットワークに影響を与えることなく、新しいアプリケーションやサービスのテスト専用の VLAN を作成できます。

VXLAN の使用例

データセンター相互接続

VXLAN は、WAN 経由で複数のデータセンターを相互接続するために使用されます。データセンター間のレイヤー 2 接続を拡張し、ネットワーク構成を維持しながら仮想マシンとワークロードをサイト間で移行できるようにします。

クラウドインフラストラクチャ

これは、クラウドベースのサービスとアプリケーションにネットワーク仮想化を提供するためにクラウド環境で一般的に使用されます。これにより、クラウド インフラストラクチャ全体にワークロードを効率的に分散できます。

オーバーレイネットワーク

VXLAN は、ネットワーク エンジニアがリソースを動的に割り当て、変化するワークロードの需要に適応できるようにするオーバーレイ ネットワークの基盤として機能します。

災害からの回復

災害復旧シナリオで使用され、プライマリ データ センターとセカンダリ データ センター間のネットワーク接続とフェイルオーバー (バックアップ動作モード) を提供します。

作者のメモ✍️

VXLAN と VLAN のどちらを選択するかは、ネットワーク インフラストラクチャの特定のニーズによって異なります。どちらのテクノロジーにも、考慮すべき利点と考慮事項があります。

多数の仮想マシンまたはネットワーク セグメントを処理できるスケーラブルなソリューションが必要な場合は、VXLAN が推奨されます。これにより、より大きなアドレス空間が提供され、ワークロードの移動が容易になります。

ネットワークの規模が小さく要件が単純な場合、VLAN が最適な選択肢となります。 VLAN は十分に確立されており、ほとんどのネットワーク機器で広くサポートされています。構成と管理が簡単です。

この記事が VXLAN と VLAN の違いについての学習に役立つことを願っています。ネットワーク アクセス制御とその実装方法について学習することにも興味があるかもしれません。

![2021 年に Raspberry Pi Web サーバーをセットアップする方法 [ガイド]](https://i0.wp.com/pcmanabu.com/wp-content/uploads/2019/10/web-server-02-309x198.png?w=1200&resize=1200,0&ssl=1)